Дата публикации: 05.07.2019

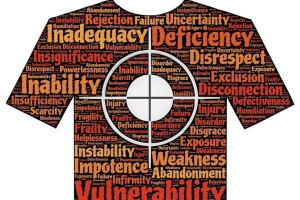

Три четверти банков уязвимы для атак методами социальной инженерии. Такой вывод делается в анализе сводных данные по основным типам компьютерных атак в кредитно-финансовой сфере за 2018 год. Документ подготовлен профессионалами ФинЦЕРТ Банка России вместе с компанией Positive Technologies. В 75% банков сотрудники переходят по ссылкам, приказываемых в фишинговых письмах, в 25% - вводят свои учетные данные в фальшивую форму аутентификации; также в 25% финансовых организаций пусть бы один сотрудник запускает на своем рабочем компьютере вредоносное вложение. При этом фишинг на этапе проникновения используют девять из десяти APT-группировок.

Наиболее частые проблемы в конфигурации серверов - безвременное обновление ПО (67% банков) и хранение чувствительных данных в открытом виде (58% банков). Более чем в половине банков используются словарные пароли. Специалистам Positive Technologies при проведении тестов на проникновение доступ к управлению банкоматами из внутренней сети удалось получить в 25% банков.

Невысоким остается уровень защищенности мобильных приложений: уязвимости экстра класса риска обнаружены в 38% приложений для iOS и в 43% приложений для платформ под управлением Android. В 76% мобильных приложений выявлено небезопасное хранение данных, которое может привести к утечкам паролей, финансовой информации и персональных данных пользователей.

Несмотря на общий рост числа атак в 2018 году, финансовый ущерб значительно снизился при сравнении с предыдущим годом. Этому во многом способствует информационный размен внутри отрасли, в частности запуск автоматизированной системы обработки инцидентов (АСОИ) ФинЦЕРТ. Согласно данным ФинЦЕРТ, ущерб российских организаций кредитно-финансовой сферы от атак группы Cobalt в 2018 году составил не менее 44 млн руб., а от атак группы Silence - не менее 14,4 млн рублей. Всего в течение года ФинЦЕРТ получил сведения о 590 атаках на кредитно-финансовые организации, в том числе о 177 целевых атаках.

|

Пока материал никто не комментировал.

|

|